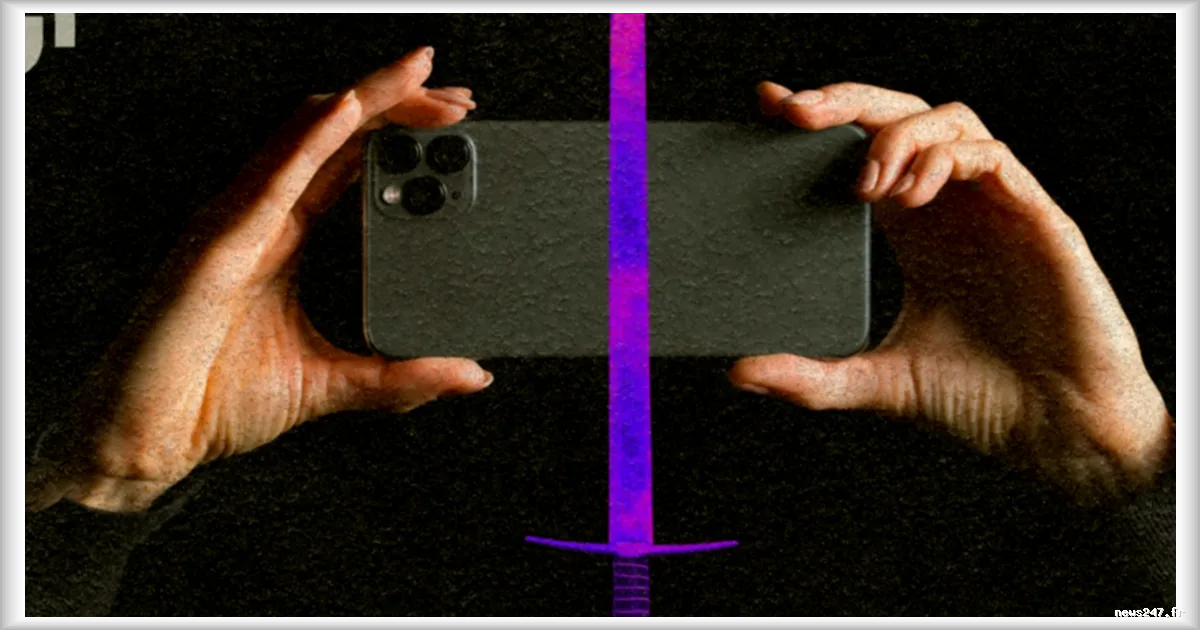

Un kit d’espionnage iPhone nommé DarkSword s’est répandu à l’échelle mondiale, permettant la compromission des appareils Apple par une simple visite de site. Selon les informations relayées par Numerama, cet outil sophistiqué a été utilisé entre novembre 2025 et mars 2026 par au moins trois acteurs différents, ciblant des individus en Arabie saoudite, en Turquie, en Malaisie et en Ukraine. Apple a rapidement réagi en comblant les failles, notamment via la mise à jour vers iOS 26.3, neutralisant ainsi la chaîne d’exploitation de DarkSword.

Ce qu'il faut retenir

- DarkSword permet la compromission des iPhone via une simple visite de site

- Au moins trois opérateurs distincts ont utilisé DarkSword entre novembre 2025 et mars 2026

- Apple a corrigé les failles avec la mise à jour vers iOS 26.3

Une menace cyber sophistiquée

DarkSword est un outil d’espionnage iPhone qui exploite une chaîne d’exploits en JavaScript pour compromettre les appareils Apple. Vendu clé en main, il a été employé par divers acteurs, aussi bien commerciaux qu’étatiques, démontrant une sophistication technique impressionnante. Entre novembre 2025 et mars 2026, DarkSword a été utilisé de manière active par au moins trois opérateurs distincts, visant des individus dans plusieurs pays, dont l'Arabie saoudite, la Turquie, la Malaisie et l'Ukraine.

Les étapes de l'attaque

DarkSword agit en plusieurs étapes pour compromettre un iPhone. En exploitant une faille dans le logiciel Safari via le moteur JavaScript du navigateur, l’outil parvient à exécuter du code malveillant sur l’appareil. Pour contourner les protections d'Apple, DarkSword doit ensuite escalader les niveaux de privilèges en exploitant d'autres failles, jusqu'à obtenir un contrôle total sur le noyau du système. Une fois cette étape franchie, l'iPhone est entièrement compromis.